如何防止果照外泄?自己先上傳到網上就OK。

沒錯,這就是紮克伯格旗下Meta給出的最新解決方案。

技術角度出發,但細想又總覺得哪裏不對……

結果這就直接讓中外網友炸了鍋,還有媒體標題直接是醬嬸的~

Facebook再次讓人上傳果照。

還有網友調侃,這怕是空手套白狼啊~

所以這究竟是怎麽一回事。

此上傳非彼上傳

Meta官宣的這項工具,專門是針對報複性私密內容的傳播。

具體來說,如果你擔心自己的果照或不雅視頻被人po到網上,那就先自己提前上傳到工具上。

這樣別人想發到網上(Facebook或Instagram)時,圖像就會被審核違規作刪除處理。

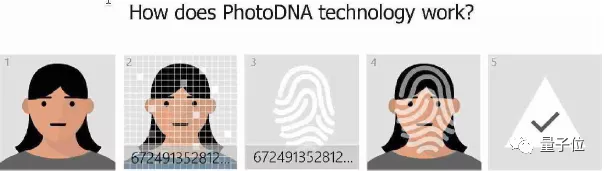

這時工具會用算法匹配一個獨特的“數字指紋”。

數字指紋,類似一種條形碼,技術上來講叫做哈希值,或者散列值,有把數據拆散後重新排列之意。AD

如果匹配成功,圖像將會被刪除。甚至有人試圖上傳一張匹配的圖片,工具也將會審查是否違反了其政策,采取相應的行動。

官方強調,原始圖像or視頻仍然存儲在本地,他們隻是提取了哈希值,用於與科技公司共享。

據介紹,照片使用的哈希生成算法是PDQ,視頻使用的的是MD5,均為該類應用程序的行業標準。

其中,PDQ是Facebook 2019年開源、受pHash啟發的相似圖片識別算法。

MD5則是一種廣泛使用的哈希函數,全稱叫做MD5信息摘要算法,可以產生128位/ 16字節哈希值。

對於用戶端來說,不需要提供包括電子郵件在內的其他信息,隻需要記住密碼和項目的號碼,以備在這之後編輯項目的狀態,比如撤銷。

不過這項技術有個很明顯的bug——隻能精準匹配。

換句話說,如果照片被p過、裁剪過,視頻被剪輯過,就可能識別不了了。這時候就需要重建一個哈希值。

事實上,類似的技術已經被諸多科技企業廣泛使用,用來檢測已知的違規內容。

最具代表性的、也是最早提供相關技術的,當屬2009年微軟宣布的PhotoDNA技術,由微軟與達特茅斯學院Hany

Farid教授共同研發,以識別刪除網絡上流傳的兒童受害的照片。AD

隨後,微軟向國家失蹤與受虐兒童中心 (NCMEC) 捐贈了該技術,並陸續向更多企業免費開放。

早期PhotoDNA必須在本地部署,但2015年,微軟提供了基於雲的PhotoDNA服務。

隨後在穀歌、Facebook、Reddit、Twitter上也都看到了相關的產品。今年8月,蘋果甚至直接從源頭做起——掃描用戶的iPhone來獲取兒童受害圖像。

網友:直接禁止所有色情內容可好?

這次的工具由Meta聯合英國色情報複熱線(Revenge Porn Helpline)合作推出,為18歲以上的成年人而生。

色情報複,主要指分手後心懷不滿的ex把對方果照傳到網上的那種。

早在2017年,還未改名的Facebook公司就推出過類似的工具,並在澳大利亞展開試點運營。

據當時的統計,大約4%的美國網民是色情報複的受害者。隻算30歲以下女性的話,每十人就有一人曾遭受色情報複。

據英國衛報報道,試點項目的流程是用戶上傳自己的果照,由“受過專門訓練的代表”查看並提取照片的數字指紋。

之後原始圖像會刪除,隻保留數字指紋,用於防止同一張果照在刪除後再次被人上傳。

可以說開發這個工具的初衷是好的,也收到了一些公益組織、律師以及最早參與PhotoDNA技術開發的科學家Hany

Farid的認同。

不過上傳果照到Facebook的服務器,並由技術人員手動處理這兩個環節,讓用戶很不買賬。

如何保證技術人員不會濫用職權?又如何保證存儲果照的服務器不被黑客攻擊?

以及,為什麽要這麽麻煩呢?直接用圖像識別技術不是更方便嗎?

這都是當時大家最關心的問題。

這些對應在受害者身上,主要產生兩種擔心:一是害怕報複,所以不願自己上傳那些內容;二是不知道哪些內容已經分享。

兩年之後,Facebook推出了一款AI工具,可以主動檢測在社交網絡上分享的果照,並允許快速刪除,還配備一名專門訓練的成員來審查內容。

這樣就保證了可以在其他人報告之前就已經處理這些照片。

而在原有工具的基礎上,Facebook的新工具讓用戶不用上傳內容,在本地完成就可以提取數字指紋的步驟,由獨立的慈善組織StopNCII.org運營。

這一次,大家反應如何?

在Facebook頻頻曝出隱私安全問題、用戶數據大規模泄露等事件之後,許多人還是不信任他們。

而且這種不信任的情緒針對紮克伯格本人。

不過也有人認為這個主意是好的,但具體能起到什麽效果還要再觀察。

一些批評者思考的角度是:

隻需要稍微P圖就能繞過的防護措施太脆弱了,就像是一個不投資更多人力審核的廉價借口。

最後還有一個靈魂發問:

直接禁止所有色情內容可好?

端到端加密宣布推遲

Meta旗下產品,尤其是社交應用Facebook,在用戶隱私安全問題上頻頻出現大問題。

最著名的是“FB數據門”,8700萬Facebook用戶數據被不當泄露給英國劍橋分析公司,被用於操縱2016年美國大選和英國脫歐等政治議題。

今年與Meta公司相關的更是有“260萬Instagram、Tiktok用戶數據泄露”,“Facebook超5億用戶個人數據被泄露”、“38億條Clubhouse、Facebook用戶數據在暗網出售”等讓人逐漸麻木。

自劍橋分析事件曝光後,紮克伯格於2019年宣布正在努力把端到端加密技術用到旗下所有服務。

端到端加密意味著隻有發送方和接收方能解密並查看信息,在傳輸過程中都是加密狀態,其他人無法查看。

目前Meta旗下隻有WhatsApp一款應用聲稱已經實現端到端加密。

不過就這今年還被打臉了。

9月初,一份來自ProPublica的調查報道顯示,WhatsApp在奧斯汀、德克薩斯、都柏林和新加坡雇傭了1000多名員工,專門負責檢查“數百萬私人消息、圖片和視頻”。

雖然這與他們提交給美國證券交易委員會的說法不一致,不過美國證交會當時沒有對此采取行動。

一周後,WhatsApp終於宣布允許用戶把雲端備份聊天記錄加密,在這之前用戶隻能用未加密格式把聊天記錄上傳到蘋果iCloud或安卓的Google

Drive。

今年早些時候,紮克伯格曾暗示會在2022年實現全產品端到端加密。不過這一計劃最近又宣布推遲到2023年。

Meta全球安全主管Antigone Davis表示:

推遲的決定是為了確保端到端加密的同時,還保留向執法部門提供信息以協助兒童安全調查的能力。

華客新聞 | 時事與歷史:防裸照外泄自己要先上傳!小紮這波操作給網友整懵